在当今万物互联的时代,小米作为全球领先的智能硬件和IoT平台公司,其海量的设备接入带来了巨大的便利,也面临着严峻的安全挑战。确保每一台小米设备(如手机、电视、路由器、智能家居产品等)在接入网络或与云端、应用交互时是合法、可信且安全的,是网络与信息安全软件开发的核心任务之一。本文将系统性地探讨在开发相关安全软件时,用于判断小米设备安全接入的关键方法与实践策略。

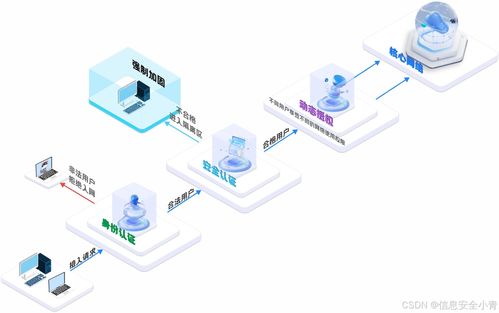

一、 设备身份强认证:安全接入的基石

安全接入的首要条件是确认“你是谁”。对于小米设备,这主要通过基于硬件的唯一标识和加密凭证来实现。

- 设备唯一标识符(DUID/UUID):每台小米设备在生产时都会被赋予一个全球唯一的硬件标识符(如IMEI、SN号或小米特有的设备ID)。安全软件在首次接入或注册时,会采集并核实此标识,将其与预置在安全芯片或安全存储区的凭证绑定。

- 数字证书与密钥:更高级的安全接入采用基于PKI(公钥基础设施)的证书体系。设备端预置或动态申请由小米私有CA或可信第三方CA颁发的设备证书。在握手通信时(如TLS/DTLS),设备出示证书以证明其身份,软件通过验证证书链的合法性、有效期和吊销状态来判断其可信度。私钥通常存储在设备的TEE(可信执行环境)或安全芯片中,防止被提取。

二、 安全启动与完整性校验:确保设备软件状态可信

即使身份真实,设备自身的系统若被篡改,接入后依然是巨大威胁。因此,安全接入判断必须延伸至设备启动状态。

- 可信启动链:从设备加电开始,小米设备采用逐级验证的启动流程(Bootloader → 系统内核 → 系统服务 → 应用)。每一级都会验证下一级代码的数字签名,确保其来自小米官方且未被篡改。安全软件可以要求设备上报其当前系统映像的度量值(如哈希值),与云端存储的合法基准值比对,以此判断设备系统的完整性。

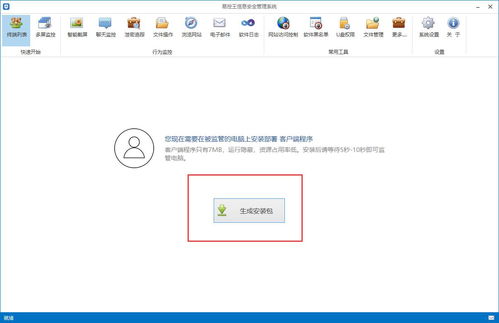

- 运行时防护检测:安全软件可与设备端的守护进程通信,检测设备是否已取得Root权限、是否安装了未授权的模块、关键系统进程是否被注入等运行时风险。存在高风险篡改的设备将被拒绝接入或限制权限。

三、 网络通信安全与行为分析

设备身份和系统可信之后,其在网络中的通信行为也是安全判断的重要维度。

- 加密通信隧道:强制所有接入流量使用强加密协议(如TLS 1.3)。安全软件作为服务端或中间件,需严格校验加密套件、证书,并防御降级攻击。对于IoT设备,可能采用更轻量的加密方案(如基于PSK的DTLS),但密钥管理和分发必须安全。

- 通信协议与行为合规性分析:安全软件需要深度解析小米设备与云端通信的特定协议(如MIoT协议)。通过建立设备正常行为模型(如心跳频率、数据上报格式、指令集范围),实时监控接入设备的流量。任何偏离模型的异常行为(如异常高频连接、尝试访问未授权资源、发送畸形数据包)都会触发告警,并可能被视为不安全接入而进行阻断或隔离。

四、 动态风险评估与上下文感知接入控制

静态的认证和校验不足以应对高级威胁,因此需要引入动态的、多维度的风险评估。

- 多因子风险评估模型:安全软件的判断逻辑应综合设备信誉(历史违规记录)、接入环境(是否从陌生国家/地区、异常IP段接入)、当前时间、请求的资源敏感度等多种因素,计算一个动态的风险评分。

- 上下文感知的策略引擎:基于风险评分,实施灵活的接入控制策略。例如,对于高风险接入,即使通过身份认证,也可能要求进行二次验证(如通过绑定的小米账号发送确认)、限制其访问权限(如只读),或将其流量引入沙箱进行深度检测。

- 与小米安全云联动:本地安全软件应与小米的安全威胁情报中心实时同步。如果云端发现某个设备型号存在已知漏洞被大规模利用,或某个设备ID出现在黑名单中,可以立即向所有相关安全软件推送策略,全局阻断该设备的接入。

五、 在网络安全软件开发中的实现要点

开发实现上述判断方法时,需关注:

- 模块化设计:将身份认证、完整性校验、流量分析、策略引擎等模块解耦,便于更新和维护。

- 性能与兼容性:判断逻辑需高效,避免成为网络瓶颈。同时需兼容不同代际、不同类型的小米设备。

- 安全密钥与凭证管理:软件自身必须安全地存储用于验证设备的根证书、密钥等敏感信息,防止自身被攻破导致整个判断体系失效。

- 日志与审计:所有接入判断的决策(无论允许或拒绝)都应详细记录,包括设备信息、风险因子、决策依据等,用于事后追溯和安全分析。

###

判断小米设备的安全接入并非单一技术点,而是一个融合了硬件信任根、密码学、系统安全、网络行为分析和动态策略的立体化防御体系。对于网络与信息安全软件的开发者而言,深入理解小米设备的安全特性和生态,并持续迭代上述判断方法,是构建能够抵御不断进化网络威胁的可靠安全屏障的关键。这不仅能保护用户数据和隐私,更是维护整个小米IoT生态系统健康、稳定发展的基石。